Siber Olay Müdahale

Hizmetlerimiz

Kaosun İçindeki Düzen: Etkili Siber Olay Müdahalesi (Incident Response) ile Hayatta Kalmak

Siber güvenlik dünyasında, kurumların duymaktan en çok korktuğu ama yüzleşmek zorunda olduğu acı bir gerçek vardır: "Saldırıya uğrayıp uğramayacağınız değil, ne zaman uğrayacağınız önemlidir."

En pahalı güvenlik duvarlarına veya en gelişmiş yapay zeka sistemlerine sahip olabilirsiniz; ancak kararlı bir saldırgan eninde sonunda bir çatlak bulacaktır. İşte o an, kurumunuzun kaderini belirleyen şey teknolojiniz değil, Siber Olay Müdahale (Incident Response - IR) yeteneğinizdir.

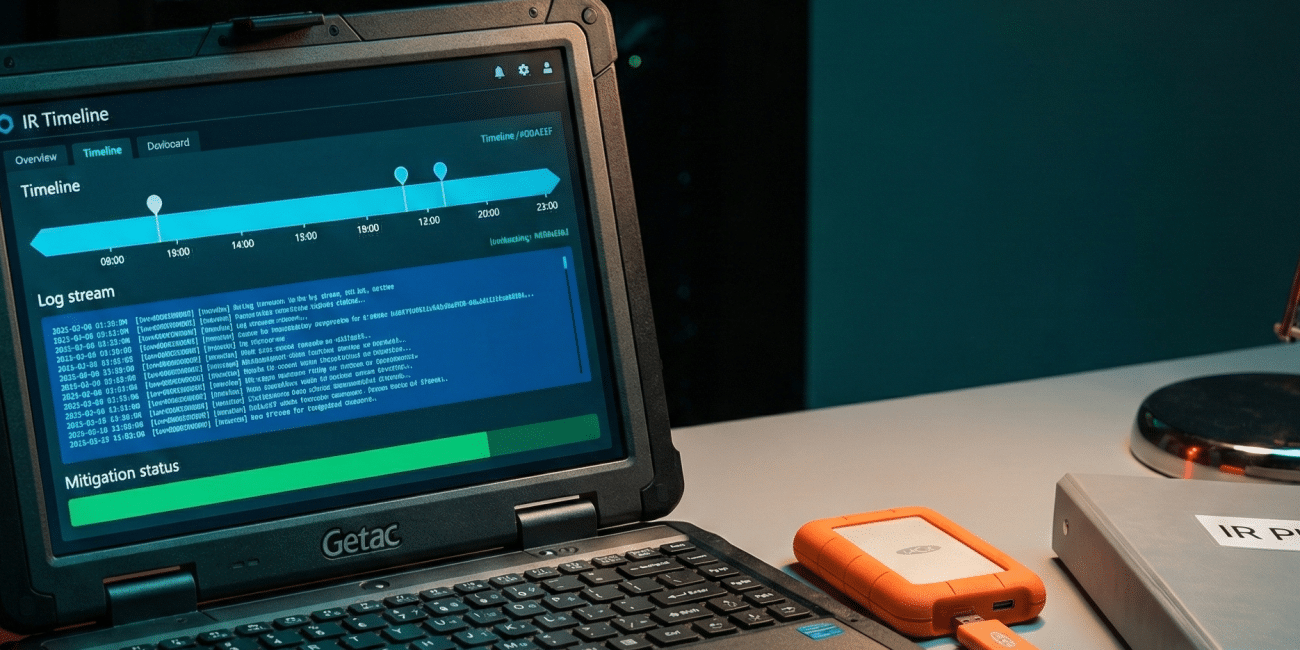

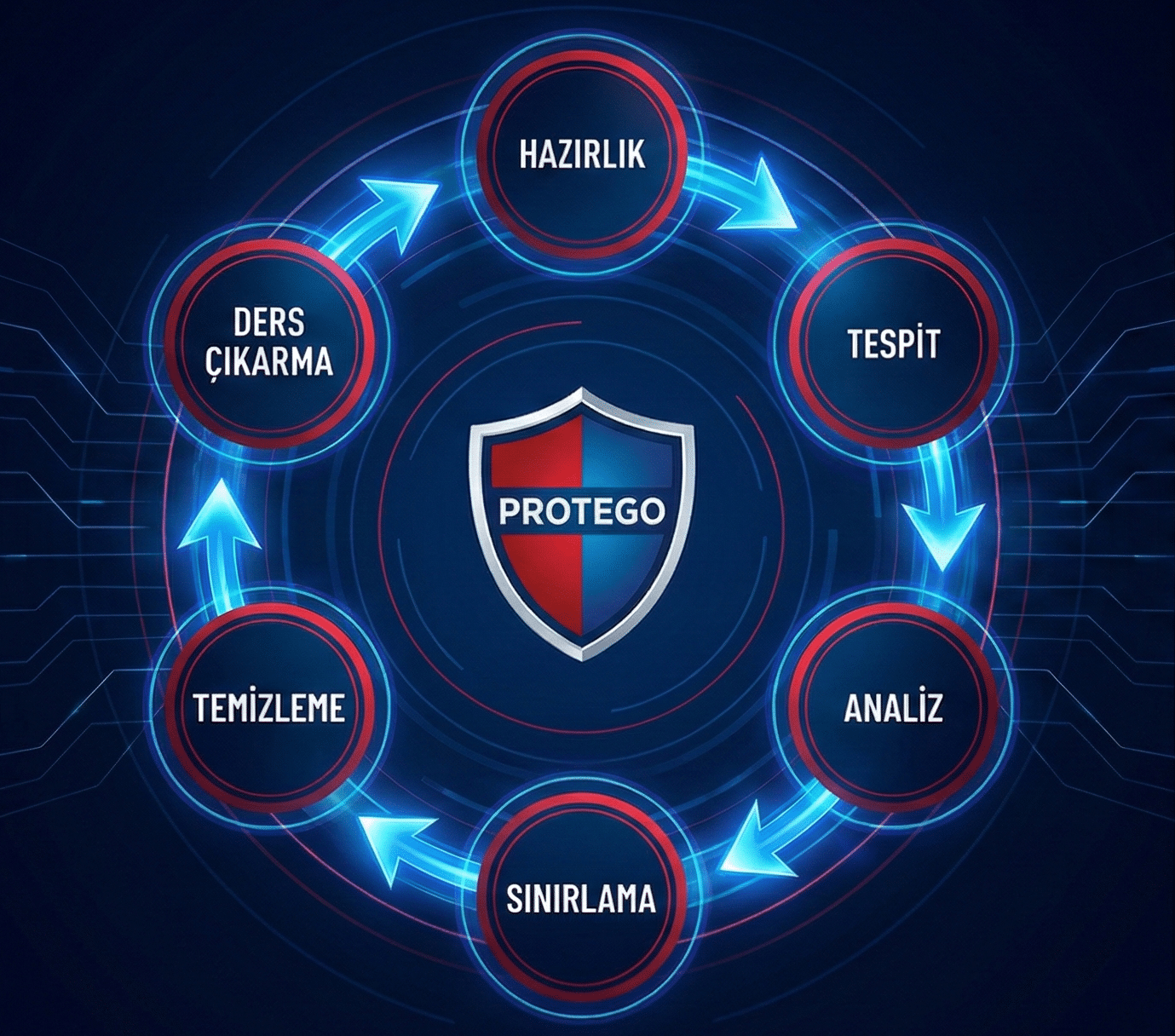

Siber Olay Müdahalesi, bir güvenlik ihlali veya saldırı anında hasarı en aza indirmek, sistemi onarmak ve operasyonu en kısa sürede ayağa kaldırmak için uygulanan organize bir yaklaşımdır.

Gerçek siber dayanıklılık hiç düşmemek değil, düştükten sonra ne kadar hızlı ve sağlam bir şekilde ayağa kalkabildiğinizdir.

Hazırlık: Kriz Anında Plan Yapılmaz

Bir siber saldırı gerçekleştiğinde (örneğin tüm sunucularınız fidye yazılımıyla şifrelendiğinde), adrenalin yükselir ve panik başlar. Eğer o an "Şimdi ne yapacağız?" diye soruyorsanız, savaşı kaybetmişsiniz demektir.

Etkili bir olay müdahalesi, saldırıdan çok önce başlar. Kimin karar vereceği, hangi sistemlerin öncelikli olduğu, yasal birimlere ve müşterilere ne zaman haber verileceği önceden yazılı olmalıdır (IR Planı).

İtfaiyeciler yangın çıktığında hortumu nasıl bağlayacaklarını tartışmazlar; siber olay müdahalesi de refleks haline gelmiş bir kas hafızası olmalıdır.

Yangını söndürmeden evi boyamaya çalışmak zaman kaybıdır; olay müdahalesinde öncelik iyileştirmek değil, yayılmayı durdurmaktır.

Siber Olay Müdahalesi sağladığı 3 temel avantaj

- Mali ve Operasyonel Zararın Minimizasyonunu Sağlar

- Yasal Uyumluluk ve Ceza Riskinin Azalmasını Sağlar

- Kurumsal İtibarın Korunur.

Tespit ve Analiz: Semptomları Okumak

Saldırı genellikle sessizce başlar. Anormal bir ağ trafiği, yetkisiz bir yönetici hesabı oluşturulması veya sistemin yavaşlaması... Bu aşama, "dumanı görüp ateşi bulma" aşamasıdır.

Gerçek bir olayı (Incident), yanlış alarmlardan (False Positive) ayırmak uzmanlık ister. Yanlış teşhis, yanlış tedaviye yol açar. Saldırının kaynağı, kapsamı ve hedefi bu aşamada belirlenir.

Sınırlama (Containment): Kanamanın Durdurulması

En kritik kararların verildiği aşama budur. Saldırgan hala içeridedir ve yayılmaya çalışıyordur. İki strateji arasında seçim yapılmalıdır.

Fişi Çekmek: Sistemi tamamen kapatmak. (Güvenlidir ama iş sürekliliğini öldürür.)

İzole Etmek: Sadece etkilenen sunucuyu ağdan koparmak ama sistemi canlı tutmak. (Riskli ama iş devam eder.)

Bu aşamada amaç sorunu çözmek değil, sorunun büyümesini engellemektir.

İyileştirme ve Kurtarma: Güvenli Dönüş

Tehdit izole edildikten sonra "temizlik" başlar. Zararlı yazılımlar silinir, arka kapılar (backdoor) kapatılır, şifreler değiştirilir ve sistemler yedeklerden geri yüklenir.

Ancak burada acele etmek en büyük hatadır. Saldırganın tamamen temizlendiğinden emin olmadan sistemi tekrar internete açmak, aynı saldırıya ikinci kez davetiye çıkarmaktır.

Ders Çıkarma: Bir Krizi Asla Ziyan Etmeyin

Olay bittikten sonra genellikle herkes rahat bir nefes alır ve eski düzene döner. Oysa IR sürecinin en değerli aşaması "Olay Sonrası İnceleme"dir (Post-Incident Review).

- Saldırgan nereden girdi?

- Neden daha erken fark edemedik?

- Planımızda ne eksikti?

Bu soruların cevapları, bir sonraki saldırıda sizi daha güçlü kılacak olan tecrübedir.

İtibar Yönetimi ve Güven

Siber olay müdahalesi sadece teknik bir süreç değil, aynı zamanda bir iletişim ve itibar yönetimi sürecidir. Müşterilerinize, yatırımcılarınıza ve düzenleyici kurumlara karşı şeffaf ve kontrollü olmak, en az verilerinizi kurtarmak kadar önemlidir.

Unutmayın; kurumları yıkan siber saldırının kendisi değil, o saldırının kötü yönetilmesidir.